Szolgáltató=problémaforrás?

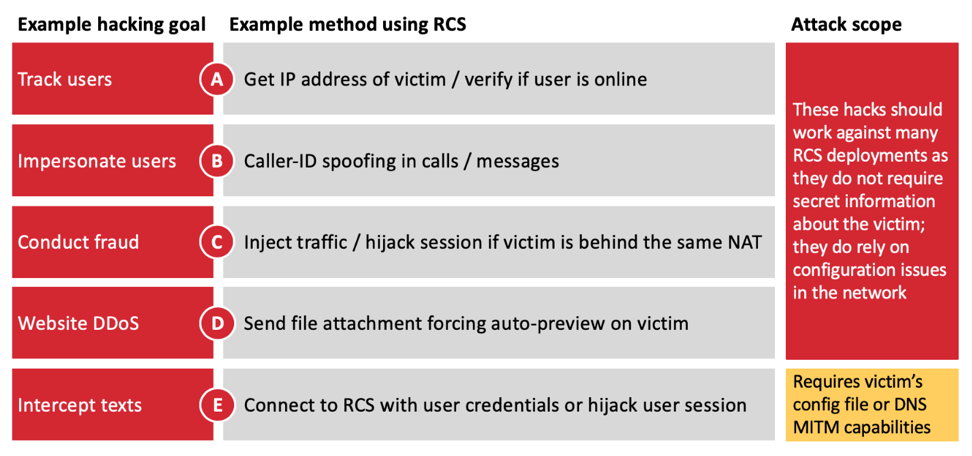

Az SRLabs biztonsági kutatói egy sor sérülékenységet találtak abban a módszerben, mellyel a mobilszolgáltatók világszerte bevezetik az RCS-t, az új üzenetküldési szabványt, melynek célja, hogy leváltsa az alap SMS szolgáltatást. Egyes esetekben ezek a problémák veszélybe sodorhatják a felhasználó helyadatait, lehetővé tehetik szöveges üzeneteik elolvasását vagy hívásaik meghallgatását, engedélyezhetik a telefonszámuk klónozásával zajló megtévesztést.

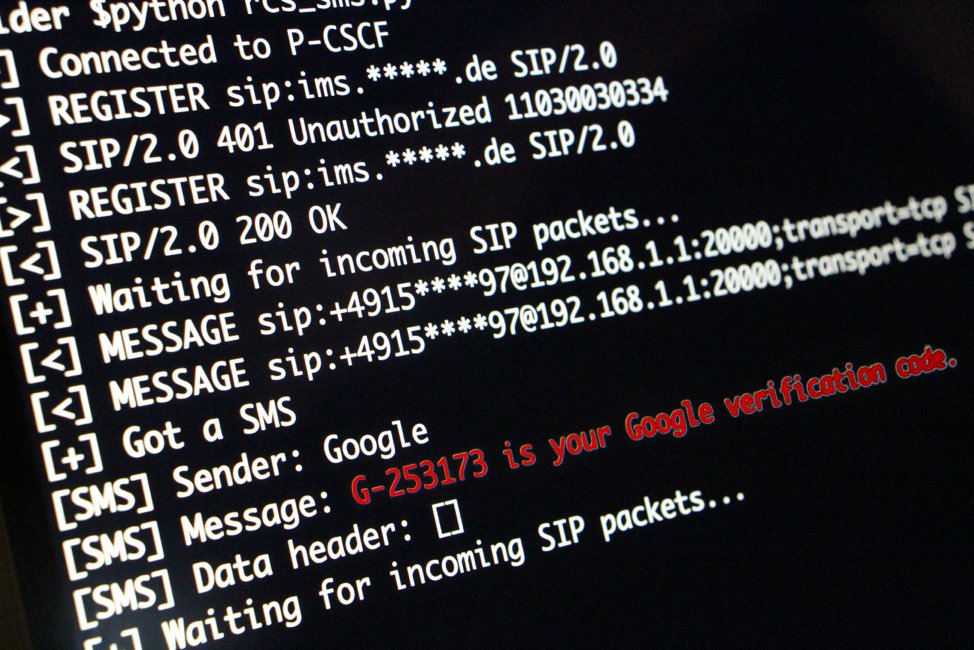

Egy meg nem nevezett szolgáltató bevezetésében azonosított probléma lehetõvé teheti a telefonra telepített bármely alkalmazás számára az RCS-konfigurációs fájlhoz való hozzáférést, például megadva az alkalmazásnak felhasználói nevünket és jelszavunkat, hozzáférést biztosítva az összes hanghívásunkhoz és szöveges üzenetünkhöz. Egy másik esetben a hatjegyű kód, melyet a szolgáltató a felhasználó személyazonosságának ellenőrzésére használt, sebezhetőnek bizonyult a harmadik fél által indított “brute force” típusú (nyers erőt használó) támadásokkal szemben. Ezeket a problémákat akkor fedezték fel, amikor a kutatók több különböző szolgáltató SIM-kártyáit elemezték.

Öreg hiba, nem vén hiba

Az RCS az iMessage és WhatsApphoz hasonló modern csevegőkliensek számos funkcióját támogatja, például az olvasási visszaigazolásokat, gépelési mutatókat (bár a végpontok közötti titkosítást nem), egy olyan platformközi szabványon keresztül, amelyet a különböző vállalatok integrálhatnak termékeikbe. A kutatók nem azonosítottak semmiféle problémát magával a szabvánnyal kapcsolatban, azonban többet is a szolgáltatók bevezetési módszereiben.

A SRLabs nem osztotta meg, hogy melyik szolgáltatónál melyik biztonsági rést fedezték fel, de megjegyezték, hogy a szabványt a világon legalább 100 szolgáltató használja már, köztük a négy legnagyobb amerikai nagyvállalat.

„Azt látjuk, hogy valójában számos hálózatban komoly visszalépés történt az SMS-hez képest” - mondta Karsten Nohl az SRLabstól. "A 90-es évek összes hibáját újra feltalálják, és újra bevezetik" - tette hozzá.

De hisz erre már van megoldás

A hálózatüzemeltetők kereskedelmi szervezetének (GSMA) szóvivője azt nyilatkozta hogy az SRLabs kutatói most mutatják be megállapításaikat a szervezetnek, és úgy gondolják, hogy elérhetőek a szükséges ellenintézkedések, hogy az azonosított problémákat kiküszöböljék.

„Hálásak vagyunk a kutatóknak, akik lehetőséget adtak az iparágnak, hogy megvizsgáljuk az eredményeiket. A GSMA üdvözöl minden olyan kutatást, amely fokozza a mobil szolgáltatások biztonságát és felhasználói bizalmat”- tette hozzá a szóvivő.

Csak éppen nem vezetik be

Az SMS-mel szembeni nyilvánvaló előnyei ellenére az RCS bevezetése lassan zajlik. A szabványt tavaly jelentették be, de csak most kezdte el a Google beállítani azt, az Android üzenetek elsődleges sms-platformjának. Ez a változás ráadásul nem érinti az Egyesült Államok legkelendőbb Android telefon-gyártóját, a Samsungot, mert a vállalat alapértelmezés szerint saját üzenetküldő klienst kínál. Az AT&T, a Verizon, a T-Mobile és a Sprint szintén tervezi jövőre a támogatást beindítását saját sms-alkalmazásaikon keresztül. Az Apple nem kívánt véleményt nyilvánítani arról, hogy támogatni fogja-e a szabványt.

A SRLabs a december elején Londonban lezajlott Black Hat Europe konferencián is bemutatta a sérülékenységeket. A november végén a DeepSec konferencián bejelentett sérülékenységekkel a Black hat időpontjáig az igéretek ellenére semmit sem kezdtek a szolgáltatók, az SMS-elfogás, a hívó fél azonosítójának meghamisítása, és a felsorolt egyéb hackek, sajnos mind működtek.

(Forrás: TheVerge Képek: SRLabs, Black Hat Conference Twitter)

Itt állíthatod be, hogy a Rakéta az elsők között legyen a Google keresőben