Kibervihar Magyarország felett - beszélgetés a KIBEV elnökével, Keleti Arthurral

A célkeresztben Magyarország: DDoS támadás

A hazai sajtóban sok helyütt, például a HVG-n megjelent információ szerint orosz, kínai és vietnami hackerek állhattak a túlterheléses támadás mögött, melynek fő célpontjai a hazai pénzügyi intézetek lehettek, de a Magyar Telekom hálózatát is erősen leterhelte a kísérlet. A támadás több hullámban érkezett külföldi szervereken keresztül.

A tapasztalt intenzitás tízszerese volt az eddig megszokott hasonló hackertámadások intenzitásának, így bátran nevezhető minden idők egyik legnagyobb támadássorozatának a hazai infrastruktúra és intézményrendszer ellen.

A Telekom hálózati szolgáltatása Budapest egyes részein rövid időre akadozott, de csütörtökön délután 17 órára a szakértők sikeresen blokkolták a behatolási kísérleteket.

A vállalat közleménye szerint a Magyar Telekom rendszereit, szolgáltatásait napi szinten számos olyan támadás éri, melyeket a szolgáltató sikeresen hárít el anélkül, hogy ebből ügyfelei bármit is észlelnének.

Az NKI is harcba szállt

A Nemzeti Kibervédelmi Intézet az RTL Híradó kérésére elmondta, hogy a pénzintézeteket meg is zsarolták, hogy ha nem fizetnek, akkor még nagyobb támadás indul majd rendszereik ellen. Az érintett bankok listáját nem hozták nyilvánosságra. Az elmúlt hetekben több európai intézetet értek hasonló támadások.

A támadással kapcsolatban kérdeztük Keleti Arthurt, az Önkéntes Kibervédelmi Összefogás (KIBEV) elnökét. A kibervédelmi szakértő elmondta:

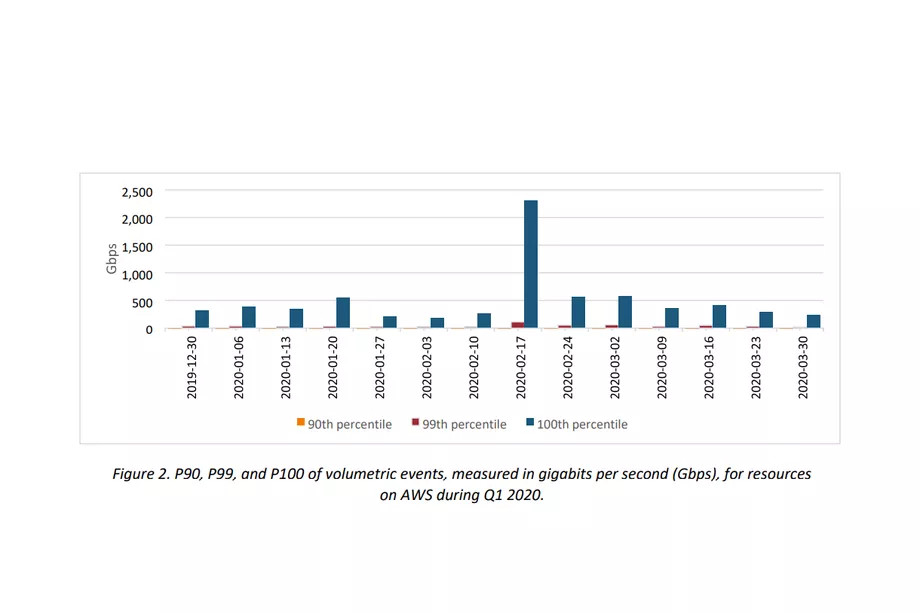

“Világosan látszik, hogy az elmúlt időszakban a támadások mértéke nagyon intenzíven nő. A valaha történt legnagyobb ilyen támadás 2020 elején érte az Amazon amerikai nagyvállalatot, ennek során másodpercenként (sic!) 2.3 terabit adatmennyiséggel próbálták leterhelni a vállalat szervereit. A mostani támadásokat ugyan az infrastruktúra szolgáltató jól tudta kezelni, de ettől még érzékelhetően nő ezek mérete és számossága is.”

“Magyarországon az én megítélésemben alapvetően három dolog kell a hatékony védekezéshez:

Incidens észlelés

Az első az incidensek felismerésének és kezelésének képessége a cégnél. Tehát nem csak arra van szükség, hogy az infrastruktúra szolgáltató jól kezelje a helyzetet, de a megtámadottaknak, vagy potenciális célpontoknak is szükséges kiépíteni a védelmi kapacitásokat, hogy adott esetben megfelelő módon tudják kezelni a helyzetet.

Ez valódi SOC (Security Operations Center) kapacitást feltételez, amit ki kellene építeni, vagy esetleg szolgáltatásként is igénybe lehet venni. Magyarországon ez az építkezés még csupán az elmúlt pár évben indult el és még sok szervezetnél nem vesznek igénybe ilyen szolgáltatást sem.

Kommunikációs táncrend

A második fontos követelmény az információ megosztás vagyis annak a táncrendje, hogy az egyes szervezetek hogyan, milyen sorrendben, milyen ütemezésben egyeztetnek egymással. A megtámadott intézményeknek gyakran vannak felettes szerveik, vagy esetleg direkt ilyen helyzetekre létrehozott szervezetek, akik számára adatokat kell szolgáltatniuk.

Úgy képzeljük el a helyzetet, hogy ilyenkor több százezer IP címről ömlik befelé a hihetetlen mennyiségű adatcsomag, ami leterheli a hálózati kommunikációért felelős eszközöket és kitömi a rendelkezésre álló a sávszélességet. Ilyenkor minden beszerezhető információ létfontosságú, és gyorsan kell reagálni. Fontos az információmegosztás minősége is. Ezt a táncrendet mindig gyakorolni kell és ezen van még mit fejleszteni Magyarországon.

“Ennek a táncrendnek a levezénylése, lebonyolítása többek között az úgynevezett Critical Emergency Response Teamek (CERT) feladata lehet, a kialakítását, fejlesztését pedig általában iparági, állami vagy egyéb kezdeményezésre létrejövő szervezetek végzik” - mondta el a szakember.

A magyar államnak is létezik kibertámadások kivédésével foglalkozó szervezete, ez az NKI GOV CERT központja, az államigazgatás és a kritikus infrastruktúra védelmével foglalkozó szervezet.

“De említhetném a saját szervezetünket, a KIBEV-et is,mely azért jött létre, hogy civil szervezetként olajozza ezt a gépezetet. Próbáljuk segíteni az érintett szervezetek közötti kommunikációt, annak hogyanja, mikéntje, időrendje létrehozásában, illetve megadni a hatékony védekezéshez szükséges segítséget, ha valaki kéri tőlünk. Például ez az interjú is ilyen, tisztázó jellegű, általános információ nyújtása részünkről.”

“Van persze időről időre ágazati kibervédelmi gyakorlat is Magyarországon, ahol a különböző szereplők lepróbálják a táncrendet, és ez az egyes szervezetek és szakembereik felkészültségenek próbája is egyben. Ahogy nyilvánvalóan a kiberbűnözők, a támadók is tesztelnek bennünket időről időre. Azt természetesen sohasem tudjuk, hogy egy támadás célja tesztelés-e vagy valami más. További céljuk lehet a zsarolás, adatlopás, kémkedés, szabotázs vagy egyéb bűncselekmény elkövetése. De ígértem egy harmadik pontot is. Harmadik. Ez pedig a

Védelmi erőforrás növelése

A különböző vertikumoknak, iparágaknak fel kell ismerniük, hogy ha ezek a támadások méretükben összetettségükben növekednek, akkor többet kell költeni a kivédésükre. Az eszközök rendelkezésre állnak, vannak anti-DDoS megoldások és szolgáltatások amelyek tetszőleges méretskálán szűrik meg a bejövő adatcsomagokat, és kidobják a támadáshoz használtakat, magyarul jól skálázhatóak. Mivel egyértelműen nő a támadások intenzitása, és komplexitása, többet kell áldozni a szolgáltatásokra és az eszközökre vagyis a probléma kezelésére.”

Imposztorok

“A védelmi szolgáltatók adatbázisai és tapasztalatai alapján úgynevezett hírszerzési fenyegetettségi információ (threat intelligence) birtokában a szolgáltatók tippjei alapján nagyjából be lehet azonosítani a felismert támadási formákat, rutinokat, mintákat. Ezek alapján már következtetni is lehet az elkövetőkre, akikre az eddigi adatok alapján jellemzőek a felismert minták.”

“Mindig van forrás ahonnan a támadások érkeznek, és ez szűkíti a kört. Itt konkrét országokról beszélhetünk, de ez persze nem feltétlenül a támadók nemzetiségét jelenti, csak egy irányjelző és nem a végeredmény. Az, hogy egy bankrabló az Ausztriából érkező autópályán lépett be az országba, még nem jelenti, hogy osztrák állampolgár” - zárta sorait keleti Arthur.

A támadások irányvektorai ez esetben a 444-en megjelentek szerint Kína Oroszország Vietnám területére mutatnak.

(Kép: Keleti Arthur, Pixabay, Florian F.)