Biztonsági frissítésnek álcázott vírussal lopják el a felhasználók pénzügyi adatait

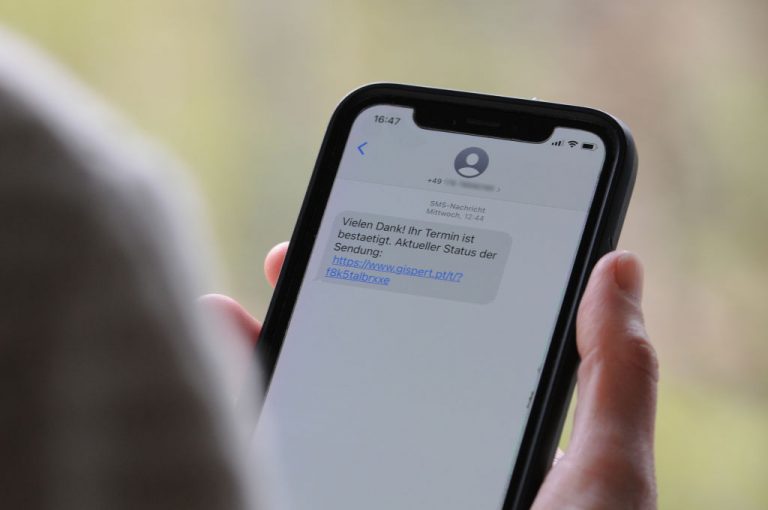

A Nemzeti Kibervédelmi Intézet néhány napja adta ki a figyelmeztetést, hogy ismét feltűnt a FluBot malware, ami tavasszal számos magyarországi felhasználó telefonját megfertőzte. A kártevő akkor még csomagküldő sms-nek álcázta magát, a gyanútlan áldozat a szöveges üzenetben kapott linket megnyitva telepítette a készlékére a vírust.

If you are seeing this page, it does not mean you are infected with Flubot however if you follow the false instructions from this page, it WILL infect your device. https://t.co/KrcPhCQB90

— CERT NZ (@CERTNZ) September 30, 2021

"A FluBot kártevő folyamatosan figyeli a készülékeken futtatott alkalmazásokat. Amennyiben a program pénzügyi vagy kriptovalutákhoz kapcsolódó alkalmazás indítását észleli, abban az esetben az eredeti alkalmazást „elfedi” (egy ún. overlay technikával), és az eredeti alkalmazás mellett, egy az eredetihez hasonló adathalász felületet nyit meg, amely képes a felhasználói (felhasználónév, jelszó) adatok kinyerésére és továbbítására" - írta márciusi figyelmeztetésében a FluBot működéséről az NKI. A malware most is banki hitelesítő adatokat, fizetési információkat és egyéb érzékeny adatokat igyekszik megszerezni a felhasználók telefonjáról, azonban a csomagküldő sms helyett már biztonsági frissítésnek álcázza magát, ami arról tájékoztat, hogy a telefonunk a FluBottal fertőzött, és megpróbál rávenni, hogy engedélyezzük az ismeretlen forrásból származó alkalmazások telepítését. Aki azonban így tesz, az éppen nem egy biztonsági frissítést, hanem magát a FluBotot telepíti.

A Security Affairs kiberbiztonsági oldal szerint a FluBot 2020-ban kezdett el terjedni, a Prodraft biztonsági cég szakértői szerint pedig márciusig mintegy hatvanezer készüléket fertőzött meg és 11 millió telefonszámot loptak el a segítségével.

(Borítókép: A FluBot előző verziója, ami magát csomagküldő sms-nek álcázva terjedt, Fotó: Wolf von Dewitz/picture alliance via Getty Images)